做一个有温度和有干货的技术分享作者 —— Qborfy

技能装好了,龙虾能做的事情越来越多。但随之而来的,是一个很多人没想到的问题:

📌 第一次看到这个系列? 龙虾 = OpenClaw,一个能帮你自动完成各种任务的 AI 助手。它可以帮你整理文件、发飞书消息、搜索网页……前几篇文章教了怎么安装和使用,这篇讲怎么安全地使用它。

“龙虾能访问我的文件、我的飞书、我的浏览器……它会不会做一些我不想让它做的事?”

这个担心非常合理。能力越大,风险越大。 这篇文章就来解决这个问题:怎么安全地使用龙虾,保护好你的数据和隐私,同时避开新手最容易踩的坑。

是什么

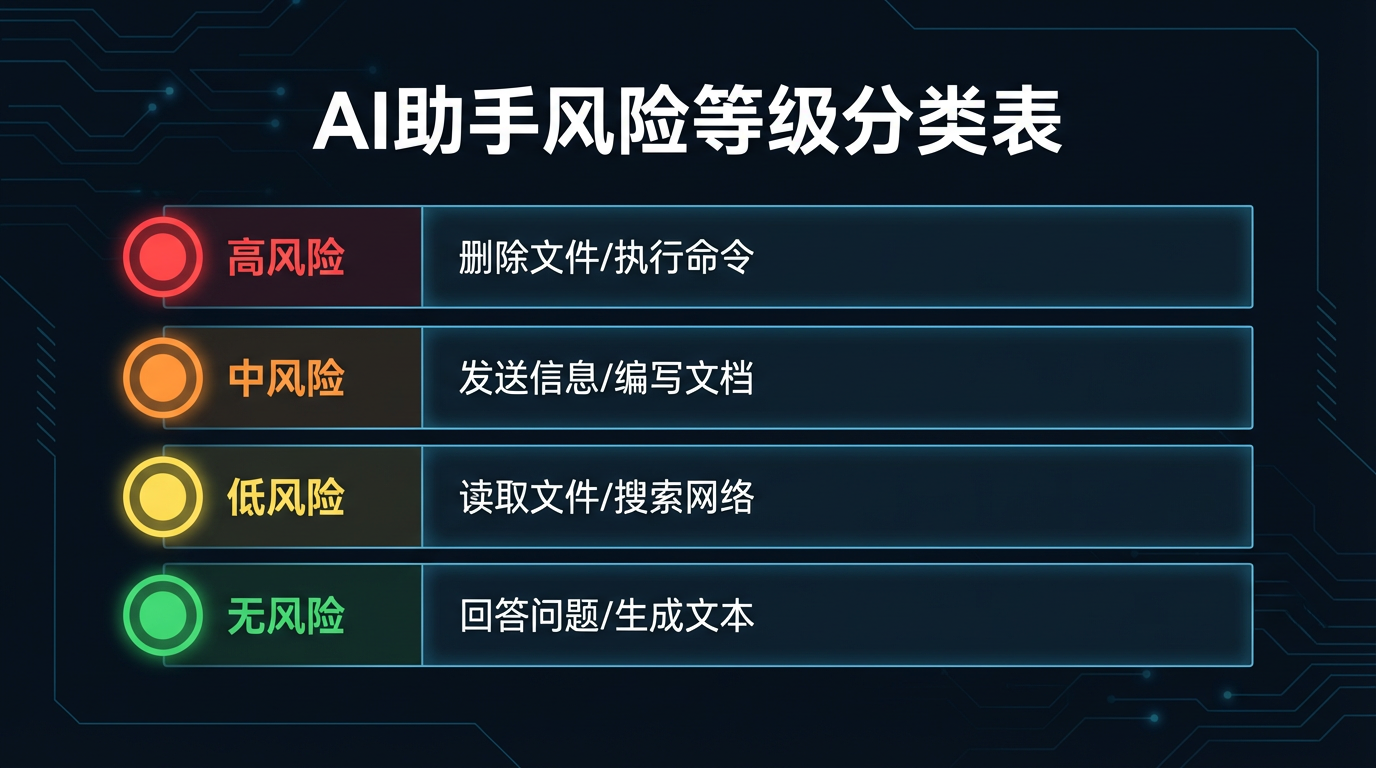

龙虾的”危险操作”有哪些?

先来认识一下,龙虾在什么情况下可能造成麻烦:

| 风险等级 | 操作类型 | 典型例子 |

|---|---|---|

| 🔴 高风险 | 删除文件、执行系统命令 | 删错文件、运行恶意脚本 |

| 🟠 中风险 | 发送消息、写入文档 | 发错人、写入错误内容 |

| 🟡 低风险 | 读取文件、搜索网页 | 读到敏感信息、搜索结果不准确 |

| 🟢 无风险 | 回答问题、生成文字 | 基本不会出问题 |

关键认知:龙虾本身没有”恶意”,但它会严格按照你的指令执行——你说什么,它就做什么。问题往往出在:

- 指令不够精确:你说”帮我清理一下文件夹”,它可能真的把你不想删的文件删了

- 权限给得太大:你给了它整个电脑的读写权限,它就能访问所有文件

- 没有确认步骤:高风险操作没有让它先确认,直接执行了

⚠️ 重要:哪些内容不能发给龙虾?

在讲安全防线之前,有一件事必须先说清楚:

你发给龙虾的内容,背后的大模型服务商(如智谱、通义千问等)也能看到。

所以,以下内容绝对不要发给龙虾:

1 | ❌ 不要发给龙虾的内容: |

记住这一条,能避开 80% 的数据安全风险。

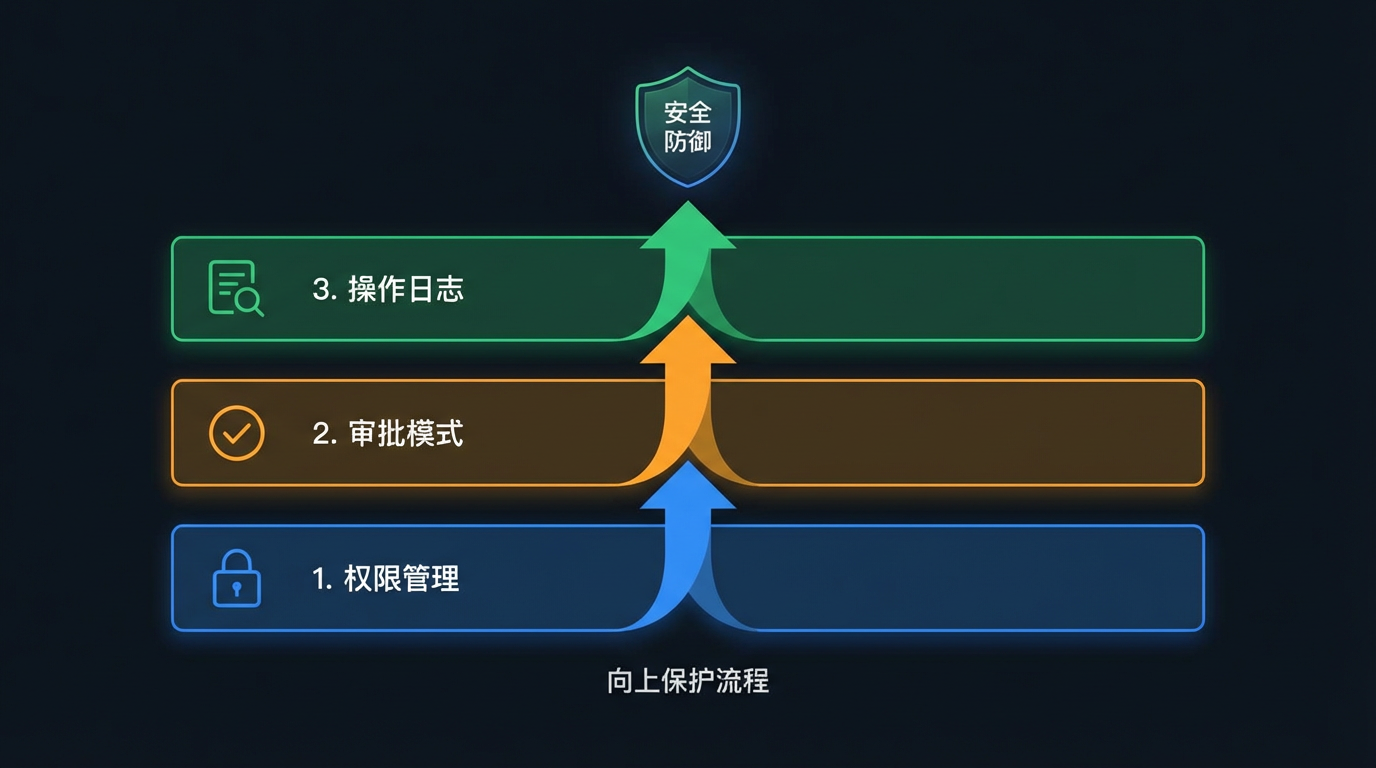

三道安全防线

好消息是,龙虾提供了完整的安全机制,只要你用好这三道防线,基本上不会出问题:

第一道防线:权限管理

控制龙虾”能做什么”——只给它真正需要的权限

第二道防线:审批模式

控制龙虾”做之前要问我”——高风险操作必须经过你确认

第三道防线:操作日志

控制龙虾”做了什么我都知道”——所有操作都有记录可查

怎么做

第一道防线:权限管理

权限的基本原则:最小权限原则

核心思想:只给龙虾它真正需要的权限,不多给一分。

举个例子:

- 你让龙虾帮你整理桌面文件 → 只给桌面文件夹的读写权限,不要给整个电脑

- 你让龙虾帮你发飞书消息 → 只授权飞书消息功能,不要授权飞书文档编辑

- 你让龙虾帮你搜索网页 → 只给网页搜索权限,不要给浏览器操控权限

一句话记住:需要什么,给什么;不需要的,一律不给。

文件系统权限设置

文件系统技能是最常用也最容易出问题的技能,权限设置一定要认真做。

收紧核心配置文件权限(命令行操作)

龙虾的核心配置文件默认权限较宽松,需要手动收紧,防止其他程序偷读你的配置:

💡 如何打开终端?

- Mac 用户:按

Command + 空格打开聚焦搜索,输入「终端」,回车打开- Windows 用户:按

Win + R,输入cmd,回车打开命令提示符~是什么意思?~代表你的用户主目录,Mac 上通常是/Users/你的用户名,Windows 上是C:\Users\你的用户名

Mac / Linux 用户,打开终端,执行以下两条命令:

1 | chmod 600 ~/.openclaw/openclaw.json |

Windows 用户,打开命令提示符(cmd),执行:

1 | icacls "%USERPROFILE%\.openclaw\openclaw.json" /inheritance:r /grant:r "%USERNAME%":F |

执行后,这两个文件只有你自己能读写,其他程序无法访问。

💡 为什么不在 Skill 管理界面配置? 文件系统权限是操作系统层面的保护,需要通过命令行的

chmod命令来设置,而不是在龙虾的 Skill 配置里操作。Skill 配置只控制龙虾能访问哪些文件夹,但无法保护龙虾自身的配置文件不被其他程序读取。

⚠️ 绝对不要做的事:

- 不要给龙虾整个根目录(

/)的权限 - 不要给龙虾系统文件夹的写入权限

- 不要给龙虾你的密码管理器文件夹权限

飞书/企业工具权限设置

飞书等企业工具的权限设置同样重要,因为这里涉及工作数据。

在哪里设置?

打开龙虾管理界面(http://localhost:18789)→ 左侧菜单「技能管理」→ 找到「飞书」或对应的企业工具技能 → 点击「配置」→ 在权限列表里勾选或取消对应功能。

推荐的权限范围:

| 功能 | 是否开放 | 原因 |

|---|---|---|

| 读取我的文档 | ✅ 开放 | 龙虾需要读取内容才能帮你工作 |

| 写入我的文档 | ✅ 开放 | 龙虾需要写入才能帮你生成内容 |

| 发送私信 | ⚠️ 谨慎 | 建议开启审批模式,防止发错人 |

| 发送群消息 | ⚠️ 谨慎 | 建议开启审批模式,群消息影响大 |

| 读取他人文档 | ❌ 不开放 | 没必要,保护他人隐私 |

| 管理员权限 | ❌ 不开放 | 绝对不要给,风险极高 |

第二道防线:审批模式

什么是审批模式?

审批模式就是:龙虾在执行高风险操作之前,必须先告诉你它要做什么,等你确认后才执行。

开启方式有两种:

① 在指令里直接说明(推荐,最简单)——在你的指令末尾加上”执行前先告诉我”,见下方示例

② 在技能设置里开启确认提示——打开龙虾管理界面(http://localhost:18789)→ 技能管理 → 找到对应技能 → 开启「执行前确认」选项

就像你雇了一个助理,你告诉他”发邮件之前先给我看一眼”——这就是审批模式。

哪些操作必须开启审批模式?

强烈建议开启审批模式的操作:

1 | 🔴 必须审批: |

如何在指令中要求审批?

最简单的方法:在指令里直接说”执行前先告诉我”。

例子:

1 | 帮我整理桌面上的文件,按类型分类。 |

1 | 帮我给飞书群"项目组"发一条消息,内容是今天的工作进展。 |

这个习惯非常重要,养成了之后,龙虾出错的概率会大幅降低。

第三道防线:操作日志

为什么要看操作日志?

操作日志就是龙虾的”行动记录”——它做了什么、什么时候做的、结果是什么,全都记录在案。

操作日志的三个用途:

- 出了问题能追溯:龙虾删了什么文件?发了什么消息?日志里都有

- 发现异常能及时处理:如果日志里出现了你没下达的指令,说明可能有问题

- 优化指令的参考:看看龙虾是怎么理解你的指令的,帮你写出更好的指令

如何查看操作日志?

打开龙虾管理界面(http://localhost:18789),在左侧菜单找到”日志”或”历史记录”。

日志里你能看到:

- 每条指令的执行时间

- 龙虾调用了哪些技能

- 操作的具体内容(读了哪个文件、发了什么消息)

- 执行结果(成功/失败)

建议:每周花 5 分钟看一眼日志,确认龙虾的行为都在你的预期范围内。

经典案例

新手最容易踩的 5 个坑

坑一:给了太大的文件权限,龙虾删了重要文件

场景:小王给龙虾开放了整个电脑的读写权限,然后说”帮我清理一下没用的文件”。龙虾按照自己的判断删了一些文件,其中包括小王以为没用但其实很重要的项目文件。

教训:

- ❌ 不要给整个电脑的权限

- ❌ 不要用模糊的”清理”指令

- ✅ 只给特定文件夹的权限

- ✅ 删除操作必须开启审批模式

正确做法:

1 | 帮我检查桌面上超过 6 个月没有修改过的文件, |

坑二:没有审批模式,龙虾发错了消息

场景:小李让龙虾”帮我把今天的工作总结发到飞书群”,但没说清楚是哪个群。龙虾发到了错误的群,包含了一些不该公开的信息。

教训:

- ❌ 发消息不要省略”发到哪里”

- ❌ 发消息不要跳过审批步骤

- ✅ 明确指定接收方

- ✅ 发送前必须审批

正确做法:

1 | 帮我把今天的工作总结发到飞书群"项目A小组"(群ID:xxx)。 |

坑三:让龙虾执行了不明来源的代码

场景:小张在某个公众号看到一篇文章,说”把这段指令发给 AI 助手,可以自动帮你整理电脑”,他直接复制粘贴给了龙虾,结果里面包含了恶意操作,导致数据泄露。

教训:

- ❌ 不要让龙虾执行来源不明的代码

- ❌ 不要跳过代码审查步骤

- ✅ 执行代码前先让龙虾解释代码的作用

- ✅ 代码执行必须开启审批模式

正确做法:

1 | 我有一段代码想让你执行,但先帮我分析一下这段代码做了什么, |

坑四:把敏感信息直接发给龙虾

场景:小赵为了让龙虾帮他处理工作,把公司的客户数据库文件直接发给了龙虾,结果这些数据被记录在了对话历史里,存在泄露风险。

教训:

- ❌ 不要把密码、密钥、客户数据等敏感信息直接发给龙虾

- ❌ 不要让龙虾处理超出工作需要的敏感数据

- ✅ 敏感数据用文件路径引用,不要直接粘贴内容

- ✅ 处理完敏感数据后,清理对话历史

正确做法:

1 | # 错误方式(不要这样做) |

坑五:忘记关闭不再需要的技能权限

场景:小孙临时安装了一个技能来完成某个任务,任务完成后忘记关闭,这个技能一直在后台运行,消耗资源,也存在安全隐患。

教训:

- ❌ 不要让不需要的技能一直开着

- ✅ 临时任务完成后,关闭或禁用相关技能

- ✅ 定期检查已安装的技能,清理不用的

正确做法:

1 | # 每月做一次技能审查 |

动手试试!

现在就能做的三件事

第一件:检查并收紧文件系统权限(5 分钟)

第一步:收紧核心配置文件权限(命令行)

1 | # 打开终端,执行以下命令 |

第二步:生成配置文件哈希基线(可选,进阶保护)

⚠️ 此步骤仅适用于 Mac / Linux 用户,Windows 用户可跳过。

1 | # 生成基线,以后可以用来检测配置是否被篡改(Mac / Linux) |

第三步:检查 Skill 访问范围

- 打开

http://localhost:18789 - 进入「技能管理」→ 找到「File System」技能

- 查看当前的文件访问权限配置

- 如果有整个电脑或系统文件夹的权限,立刻删除

- 只保留你真正需要的文件夹权限

第二件:给高风险操作加上审批习惯(10 分钟)

方式一:写入 AGENTS.md(推荐,一劳永逸)

在龙虾的工作目录下找到或创建 AGENTS.md 文件(路径:~/.openclaw/workspace/AGENTS.md)。

💡 如何创建这个文件?

- Mac / Linux 用户:打开终端(不知道怎么打开?见上方「收紧核心配置文件权限」章节),执行以下命令一键创建:

然后用任意文本编辑器打开它(比如 Mac 自带的「文本编辑」,或者 VS Code)

- Windows 用户:打开命令提示符,执行:

然后用记事本打开:

notepad "%USERPROFILE%\.openclaw\workspace\AGENTS.md"- 注意:

.openclaw是隐藏文件夹,在文件管理器里默认看不到。用命令行操作最方便。

把以下规则粘贴进去并保存:

1 | ## 高危操作审批规则 |

写入 AGENTS.md 后,龙虾每次启动都会读取这些规则,自动遵守,不需要每次在指令里重复说明。

方式二:在每条指令末尾临时说明(适合一次性任务)

把下面这段话保存到你的「常用指令库」,以后涉及高风险操作时,在指令末尾加上:

1 | ⚠️ 安全提醒: |

第三件:查看一次操作日志(5 分钟)

- 打开

http://localhost:18789 - 找到「日志」或「历史记录」菜单

- 查看最近的操作记录

- 确认所有操作都是你下达的指令

- 如果发现异常,立刻检查技能权限配置

💡 进阶做法:参考 v2.8 安全实践指南,可以配置每晚自动巡检脚本,让龙虾每天凌晨自动检查安全状态并推送报告给你。适合对安全要求较高的用户。

下一步预告

安全问题解决了,你的龙虾使用体验会更加放心。接下来,我们来聊一个更进阶的话题:

下一篇(第 7 篇)会讲如何把龙虾和你的工作流真正结合起来——从”偶尔用一下”变成”每天离不开”,打造属于你自己的 AI 工作流。

进阶知识

数据安全的进阶保护

本地部署 vs 云端部署的安全差异

龙虾支持本地部署和云端部署,两种方式的安全性有所不同:

| 对比项 | 本地部署 | 云端部署 |

|---|---|---|

| 数据存储位置 | 你自己的电脑 | 云服务器 |

| 数据泄露风险 | 低(数据不出本地) | 中(数据传输到云端) |

| 网络攻击风险 | 低(不暴露在公网) | 中(需要做好网络安全配置) |

| 适合场景 | 处理敏感数据、个人使用 | 团队协作、多设备访问 |

| 推荐人群 | 对数据安全要求高的用户 | 需要团队共享的用户 |

普通人建议:如果你处理的是个人数据或公司敏感数据,优先选择本地部署。

对话历史的安全管理

龙虾会保存你的对话历史,这些历史记录里可能包含敏感信息。

定期清理对话历史的方法:

- 打开龙虾管理界面

- 找到”对话历史”或”会话管理”

- 删除包含敏感信息的对话

- 建议每月清理一次

哪些对话需要及时清理:

- 包含密码或密钥的对话

- 包含客户个人信息的对话

- 包含公司机密数据的对话

大模型 API 的安全注意事项

这部分内容已在文章开头的「重要:哪些内容不能发给龙虾?」章节中详细说明,请参考那部分内容。

进阶补充:如果你对数据安全要求很高,建议选择本地部署方式(见下方对比表),这样对话内容不会离开你的电脑。

安全配置清单

把这个清单打印出来,每次配置龙虾时对照检查:

初次安装时

- 文件系统权限:只开放必要的文件夹,不开放系统目录

- 飞书/企业工具:只授权必要的功能,不授权管理员权限

- 高风险技能(exec、shell,即「执行代码」类技能):在技能设置里开启「执行前确认」选项(操作路径:

http://localhost:18789→ 技能管理 → 对应技能 → 开启「执行前确认」) - 消息发送功能:开启审批模式(参考上方「第二道防线:审批模式」章节的配置方法)

每周检查

- 查看操作日志,确认没有异常操作

- 检查是否有新安装的技能权限过大

每月维护

- 清理不再使用的技能

- 清理包含敏感信息的对话历史

- 重新评估各技能的权限是否合适

- 更新龙虾到最新版本(修复安全漏洞)

总结

安全使用龙虾,只需要记住三件事:

最小权限原则:只给龙虾它真正需要的权限,不多给一分。文件系统只开放必要的文件夹,企业工具只授权必要的功能。

高风险操作必须审批:删除文件、发送消息、执行代码——这三类操作,养成”执行前先确认”的习惯,出错概率降低 90%。

定期检查和维护:每周看一眼操作日志,每月清理一次不用的技能和敏感对话历史。安全不是一次性的配置,而是持续的习惯。

记住:龙虾是你的助手,不是你的主人。你来决定它能做什么、不能做什么。

系列文章目录

- 第 0 篇:系列介绍

- 第 1 篇:认识龙虾——OpenClaw 是什么,能做什么,和普通 AI 有什么本质区别

- 第 2 篇:白嫖大模型——智谱、MiniMax、通义千问免费额度全攻略

- 第 3 篇:安装龙虾——一键脚本、npm、阿里云三种方式

- 第 4 篇:学会下指令——怎么给 OpenClaw 下指令,附常用指令模板

- 第 5 篇:装上技能包——Skills 安装与必备推荐

- 第 6 篇:安全使用指南——权限管理、数据安全与避坑指南(本文)

- 第 7 篇:打造你的 AI 工作流——从偶尔用到每天离不开(即将发布)

参考资料

- OpenClaw 官方安全文档(权限配置的官方说明)

- 最小权限原则 - 维基百科(了解安全基础概念)

- 数据安全最佳实践 - 阿里云(企业级数据安全参考)

💡 普通人建议:这些参考资料是给想深入了解的人准备的,如果你只是想学会基本使用,看完本文就够了。

- 本文作者: Qborfy

- 本文链接: https://www.qborfy.com/ailearn/openclaw/06.html

- 版权声明: 本博客所有文章除特别声明外,均采用 MIT 许可协议。转载请注明出处!